Microsoft Defender for Identity: เสริมความปลอดภัยในการเข้าถึงและการปฏิบัติตามข้อกำหนด

ในยุคดิจิทัลปัจจุบัน องค์กรต้องเผชิญกับความท้าทายด้านความปลอดภัยไซเบอร์ที่เพิ่มมากขึ้น ไม่ว่าจะเป็นภัยคุกคามด้านข้อมูลประจำตัว ความเสี่ยงจากบุคคลภายใน และความพยายามเข้าถึงระบบโดยไม่ได้รับอนุญาต การปกป้องข้อมูลประจำตัวของผู้ใช้และการปฏิบัติตามกฎระเบียบด้านความปลอดภัยเป็นสิ่งสำคัญสำหรับการรักษาความปลอดภัยขององค์กร Microsoft Defender for Identity เป็นโซลูชันความปลอดภัยบนคลาวด์ที่ออกแบบมาเพื่อตรวจจับ ตรวจสอบ และตอบสนองต่อภัยคุกคามที่เกี่ยวข้องกับข้อมูลประจำตัวในสภาพแวดล้อมแบบไฮบริดและภายในองค์กร

ด้วยการใช้การวิเคราะห์พฤติกรรม ข้อมูลเชิงลึกที่ขับเคลื่อนด้วย AI และการตรวจสอบแบบเรียลไทม์ โซลูชันนี้ช่วยให้องค์กรสามารถเสริมสร้างการควบคุมการเข้าถึงและปฏิบัติตามมาตรฐานความปลอดภัยต่างๆ ได้อย่างมีประสิทธิภาพ บทความนี้จะอธิบายว่าเครื่องมือนี้ช่วยเพิ่มความปลอดภัยของข้อมูลประจำตัวได้อย่างไร พร้อมทั้งประโยชน์ที่ได้รับและแนวทางปฏิบัติที่ดีที่สุดสำหรับการใช้งาน

วิธีการทำงานของ Microsoft Defender for Identity

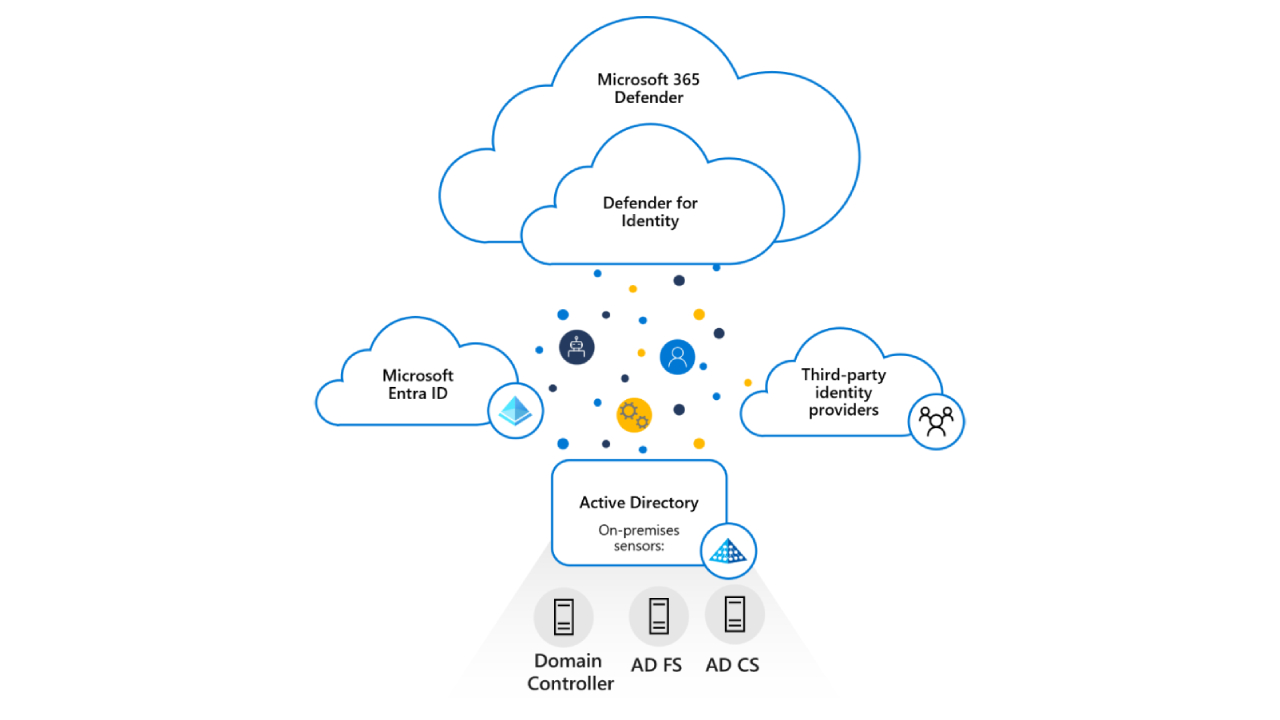

โซลูชันความปลอดภัยนี้ถูกออกแบบมาเพื่อป้องกันภัยคุกคามด้านข้อมูลประจำตัว โดยอาศัยการวิเคราะห์พฤติกรรมของผู้ใช้และการตรวจจับความผิดปกติ ระบบสามารถทำงานร่วมกับ Active Directory (AD) และ Azure AD เพื่อให้สามารถตรวจจับกิจกรรมที่น่าสงสัยได้แบบเรียลไทม์ เช่น การเพิ่มสิทธิ์โดยมิชอบ การเคลื่อนที่ภายในเครือข่าย และการขโมยข้อมูลประจำตัว

คุณสมบัติเด่นของโซลูชันนี้

- การวิเคราะห์พฤติกรรม & การตรวจจับด้วย AI – ใช้ Machine Learning เพื่อเรียนรู้พฤติกรรมของผู้ใช้และตรวจจับความผิดปกติ

- การตรวจสอบภัยคุกคามแบบเรียลไทม์ – เฝ้าระวังกิจกรรมที่เกี่ยวข้องกับข้อมูลประจำตัวตลอดเวลา

- การผสานรวมกับ SIEM และเครื่องมือรักษาความปลอดภัยของ Microsoft – ทำงานร่วมกับ Microsoft Sentinel และแพลตฟอร์มความปลอดภัยอื่นๆ ได้อย่างราบรื่น

- การตอบสนองต่อเหตุการณ์อัตโนมัติ – ให้ข้อมูลเชิงลึกเกี่ยวกับความปลอดภัยและช่วยดำเนินการตอบสนองต่อภัยคุกคามโดยอัตโนมัติ

- การจัดการความเสี่ยงและการปฏิบัติตามข้อกำหนด – ช่วยให้องค์กรปฏิบัติตามมาตรฐานความปลอดภัยโดยใช้ นโยบายควบคุมการเข้าถึง

การเสริมสร้างการควบคุมการเข้าถึงด้วยโซลูชันความปลอดภัยของ Microsoft

- ตรวจจับการเข้าถึงโดยไม่ได้รับอนุญาตและการเพิ่มสิทธิ์โดยมิชอบ

หนึ่งในความท้าทายที่สำคัญขององค์กรคือการเข้าถึงระบบโดยไม่ได้รับอนุญาต ซึ่งอาจเกิดจากแฮกเกอร์ที่พยายามเพิ่มสิทธิ์เพื่อเข้าถึงข้อมูลที่เป็นความลับ ระบบสามารถวิเคราะห์รูปแบบการตรวจสอบสิทธิ์ของผู้ใช้และตรวจจับกิจกรรมที่ผิดปกติ เช่น

- การเข้าสู่ระบบจากตำแหน่งที่ตั้งและช่วงเวลาที่ผิดปกติ

- ความพยายามในการเพิ่มสิทธิ์โดยไม่ได้รับอนุญาต

- การเข้าถึงระบบระยะไกลหรือเครือข่าย VPN ที่ผิดปกติ

- การโจมตีแบบ Lateral Movement ภายในเครือข่าย

ด้วยการระบุพฤติกรรมที่ผิดปกติเหล่านี้แต่เนิ่นๆ องค์กรสามารถป้องกันการละเมิดความปลอดภัยและลดความเสี่ยงที่อาจเกิดขึ้น

- ป้องกันการขโมยข้อมูลประจำตัวและภัยคุกคามด้านข้อมูล

การขโมยข้อมูลประจำตัว (Credential Theft) เป็นภัยคุกคามที่สำคัญ โดยเฉพาะอย่างยิ่งเมื่อแฮกเกอร์ใช้ Phishing และ Credential Stuffing ที่มีความซับซ้อนมากขึ้น โซลูชันนี้ให้การป้องกันภัยคุกคามเชิงรุกโดยการ:

- ตรวจจับบัญชีที่ถูกบุกรุกและข้อมูลรับรองที่รั่วไหล

- ค้นหาและบล็อกการโจมตีแบบ Pass-the-Hash, Pass-the-Ticket และ Golden Ticket

- ปิดกั้นความพยายามเข้าสู่ระบบที่น่าสงสัยจากอุปกรณ์ที่ไม่ได้รับอนุญาต

- บังคับใช้ Multi-Factor Authentication (MFA) เพื่อเพิ่มระดับความปลอดภัยในการตรวจสอบสิทธิ์

เสริมสร้างการปฏิบัติตามข้อกำหนดด้วย Microsoft Defender for Identity

1. การปฏิบัติตามมาตรฐานข้อกำหนดด้านความปลอดภัย

องค์กรจำเป็นต้องปฏิบัติตามกฎระเบียบด้านความปลอดภัย เช่น GDPR, HIPAA, ISO 27001 และ NIST เพื่อปกป้องข้อมูลที่มีความละเอียดอ่อน โซลูชันด้านความปลอดภัยนี้ช่วยให้องค์กรสามารถปฏิบัติตามข้อกำหนดเหล่านี้ได้โดย

- ตรวจสอบการเข้าถึงระบบที่มีข้อมูลสำคัญ

- จัดทำบันทึกการตรวจสอบโดยละเอียดสำหรับการสืบสวนด้านความปลอดภัย

- บังคับใช้นโยบายการเข้าถึงแบบน้อยที่สุด (Least-Privilege Access)

- ตรวจจับและตอบสนองต่อภัยคุกคามจากบุคคลภายใน

นอกจากนี้ ระบบยังสามารถทำงานร่วมกับ Microsoft Compliance Manager เพื่อช่วยให้องค์กรสามารถสร้างรายงานการปฏิบัติตามข้อกำหนดโดยอัตโนมัติ และติดตามสถานะความปลอดภัยแบบเรียลไทม์

2. ลดความเสี่ยงจากภัยคุกคามภายในและกิจกรรมที่ไม่ได้รับอนุญาต

ภัยคุกคามต่อความปลอดภัยไม่ได้มาจากแฮกเกอร์ภายนอกเสมอไป ภัยคุกคามจากบุคคลภายในเป็นอีกหนึ่งปัจจัยเสี่ยงสำคัญ ไม่ว่าจะเป็นการขโมยข้อมูลโดยเจตนาหรือการเปิดเผยข้อมูลโดยไม่ตั้งใจ โซลูชันนี้ช่วยให้องค์กรสามารถระบุภัยคุกคามภายในได้โดยการ:

- ตรวจสอบพฤติกรรมของผู้ใช้ที่มีความเสี่ยงสูง

- แจ้งเตือนเมื่อพบคำขอเข้าถึงข้อมูลที่มากเกินไปหรือความพยายามถ่ายโอนข้อมูลออกจากระบบ

- ตรวจจับการเปลี่ยนแปลงที่ไม่ได้รับอนุญาตใน Active Directory

- บังคับใช้การควบคุมการเข้าถึงตามบทบาท (RBAC) เพื่อลดสิทธิ์ของผู้ใช้

แนวทางปฏิบัติที่ดีที่สุดสำหรับการใช้งาน

เพื่อให้ได้รับประโยชน์สูงสุดจากโซลูชันนี้ องค์กรควรปฏิบัติตามแนวทางดังต่อไปนี้:

- ผสานรวมกับเครื่องมือรักษาความปลอดภัยของ Microsoft – ใช้งานร่วมกับ Microsoft Sentinel เพื่อเพิ่มประสิทธิภาพในการวิเคราะห์ภัยคุกคามและตอบสนองต่อเหตุการณ์

- เปิดใช้งานการยืนยันตัวตนหลายปัจจัย (MFA) – ป้องกันการเข้าถึงโดยไม่ได้รับอนุญาตโดยกำหนดให้มีการตรวจสอบตัวตนเพิ่มเติม

- ตรวจสอบบันทึกและการแจ้งเตือนด้านความปลอดภัยเป็นประจำ – เฝ้าระวังและวิเคราะห์รายงานด้านความปลอดภัยอย่างต่อเนื่อง

- จำกัดสิทธิ์ของผู้ดูแลระบบ – ใช้หลักการ Least Privilege เพื่อให้ผู้ใช้สามารถเข้าถึงข้อมูลหรือระบบเฉพาะที่จำเป็นเท่านั้น

- จัดฝึกอบรมด้านความปลอดภัยทางไซเบอร์ – ให้ความรู้แก่พนักงานเกี่ยวกับภัยคุกคามจากการโจมตีแบบฟิชชิ่ง ความปลอดภัยของรหัสผ่าน และแนวทางป้องกันข้อมูลประจำตัว

สรุป

โซลูชันด้านความปลอดภัยนี้มีบทบาทสำคัญในการปกป้ององค์กรจากภัยคุกคามด้านข้อมูลประจำตัว เสริมสร้างการควบคุมการเข้าถึง และช่วยให้ปฏิบัติตามข้อกำหนดด้านความปลอดภัย ด้วยเทคโนโลยีการตรวจจับภัยคุกคามที่ขับเคลื่อนด้วย AI การเฝ้าระวังแบบเรียลไทม์ และการตอบสนองต่อเหตุการณ์โดยอัตโนมัติ องค์กรสามารถลดความเสี่ยงจากการเข้าถึงที่ไม่ได้รับอนุญาตและป้องกันการละเมิดข้อมูลได้อย่างมีประสิทธิภาพ

การนำแนวทางปฏิบัติที่ดีที่สุดมาใช้ร่วมกับการผสานรวมโซลูชันนี้เข้ากับเครื่องมือด้านความปลอดภัยอื่นๆ ของ Microsoft จะช่วยให้องค์กรสามารถเสริมสร้างมาตรการป้องกันภัยไซเบอร์ และรักษาการปฏิบัติตามข้อกำหนดด้านความปลอดภัยในสภาพแวดล้อมที่เต็มไปด้วยภัยคุกคามที่เปลี่ยนแปลงอยู่ตลอดเวลา

องค์กรที่ต้องการเพิ่มความปลอดภัยในการเข้าถึงและป้องกันภัยคุกคามทางไซเบอร์สามารถเรียนรู้เพิ่มเติมเกี่ยวกับ โซลูชันรักษาความปลอดภัยจาก Microsoft ซึ่งช่วยตรวจจับและตอบสนองต่อกิจกรรมที่น่าสงสัยได้อย่างมีประสิทธิภาพ

หากต้องการเรียนรู้เพิ่มเติมเกี่ยวกับวิธีใช้ Microsoft Defender เพื่อเพิ่มความปลอดภัย สามารถอ่านรายละเอียดเพิ่มเติมได้ที่ บทความนี้

สำรวจเครื่องมือดิจิทัลของเรา

หากคุณสนใจในการนำระบบจัดการความรู้มาใช้ในองค์กรของคุณ ติดต่อ SeedKM เพื่อขอข้อมูลเพิ่มเติมเกี่ยวกับระบบจัดการความรู้ภายในองค์กร หรือสำรวจผลิตภัณฑ์อื่นๆ เช่น Jarviz สำหรับการบันทึกเวลาทำงานออนไลน์, OPTIMISTIC สำหรับการจัดการบุคลากร HRM-Payroll, Veracity สำหรับการเซ็นเอกสารดิจิทัล, และ CloudAccount สำหรับการบัญชีออนไลน์

อ่านบทความเพิ่มเติมเกี่ยวกับระบบจัดการความรู้และเครื่องมือการจัดการอื่นๆ ได้ที่ Fusionsol Blog, IP Phone Blog, Chat Framework Blog, และ OpenAI Blog.